Category sicurezza informatica

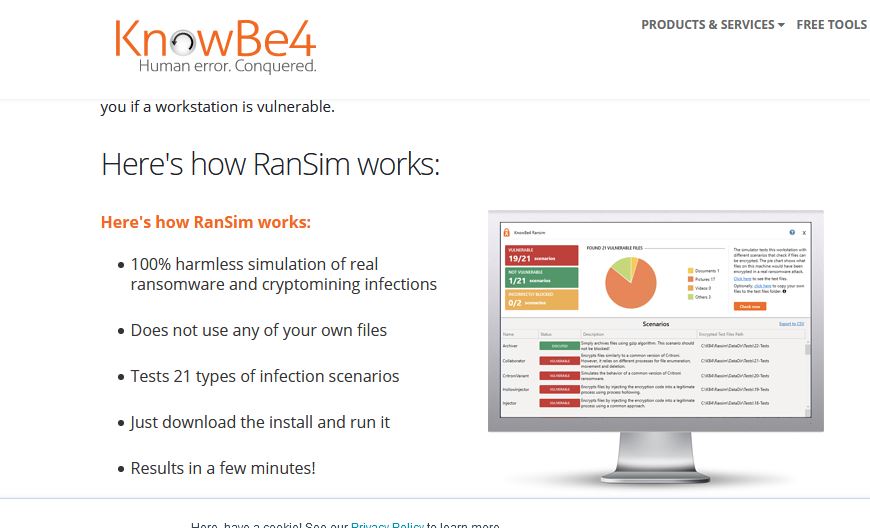

I ransomware sono dei software malevoli molto pericolosi riuscendo a bloccare e rendere inutilizzabile il proprio computer

Il Social Network Poisoning è un vero e proprio rischio per tutti coloro che invece vogliono partecipare alla rete sociale

Canarytokens è un’applicazione molto importante se si vuole cercare di bloccare possibili tentativi di accesso alla propria macchina

Gli algoritmi crittografia sono molto importanti per riuscire a mantenere la propria vita più sicura mettendo a riparo da hacker documenti di vario tipo

Spiare conversazioni WhatsApp è praticamente impossibile con le strumentazioni che si possiedono ora a patto che non vi siano malware

Proteggere mac da ransomware è un ottimo modo per non rischiare di rendere il proprio computer assolutamente inutilizzabile sotto tutti i punti

Come richiedere lo spid? Vi sono alcune compagnie che offrono una serie di elementi che devono essere presi in considerazione per ottenere un ottimo servizio

I generatori di password sono sicuramente un ottimo passo in avanti per la protezione dei propri dati ed account che abbiamo in rete

Il software antivirus rappresenta una grande opportunità per proteggersi da una serie di gravi problemi che possono rovinare il computer

Proteggere smartphone da hacker è un preciso dovere di tutti coloro che possiedono un dispositivo mobile perché il dispositivo infetto potrebbe a sua volta infettarne altri